Polovica organizacij, ki so bile izpostavljene vdoru ni pripravljena povečati izdatkov za varnost kljub naraščajočim stroškom vdora.

IBM (NYSE: IBM) Security je v mesecu Juliju 2023 objavil svoje letno poročilo o stroških kršitev varnosti podatkov, ki kaže, da bodo svetovni povprečni stroški kršitve podatkov leta 2023 dosegli 4,45 milijona dolarjev, kar je rekordna vrednost v poročilu in 15-odstotno povečanje v zadnjih treh letih.

Stroški zaznavanja kršitev in ugotovljeni stroški so v istem časovnem obdobju poskočili za 42 %, kar predstavlja največji delež stroškov kršitve in kaže na premik k bolj zapletenim preiskavam kršitev.

Glede na IBM-ovo poročilo za leto 2023 so podjetja razdeljena glede tega, kako se nameravajo spopasti z naraščajočimi stroški in pogostostjo kršitev varnosti podatkov. V študiji je bilo ugotovljeno, da je 95 % preučevanih organizacij doživelo več kot eno kršitev, vendar je bolj verjetno, da bodo organizacije, ki so doživele kršitev, stroške incidenta prenesle na potrošnike (57 %), kot da bi povečale naložbe v varnost (51 %).

Poročilo o stroških kršitve varnosti podatkov za leto 2023 temelji na poglobljeni analizi dejanskih kršitev varnosti podatkov, ki jih je med marcem 2022 in marcem 2023 doživelo 553 organizacij po vsem svetu. Raziskavo, ki jo je sponzoriral in analiziral IBM Security, je izvedel inštitut Ponemon in je bila objavljena že 18 let zapored.

Nekatere ključne ugotovitve v IBM-ovem poročilu za leto 2023 vključujejo:

- Umetna inteligenca pridobiva na hitrosti – umetna inteligenca in avtomatizacija sta pri proučevanih organizacijah najbolj vplivali na hitrost prepoznavanja in preprečevanja kršitev. Organizacije, ki so v veliki meri uporabljale umetno inteligenco in avtomatizacijo, so imele 108 dni krajši življenjski cikel kršitve varnosti podatkov v primerjavi s preučevanimi organizacijami, ki teh tehnologij niso uporabljale (214 dni v primerjavi s 322 dnevi).

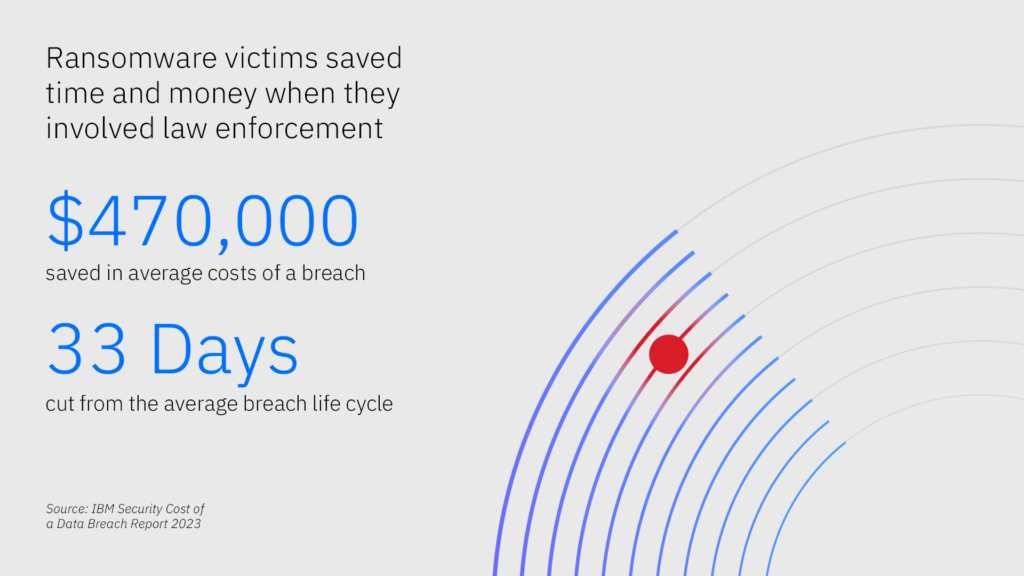

- Stroški molka – žrtve izsiljevalske programske opreme v študiji, ki so vključile organe pregona, so prihranile 470 000 USD povprečnih stroškov kršitve v primerjavi s tistimi, ki se niso odločile vključiti organov pregona. Kljub tem potencialnim prihrankom 37 % žrtev izsiljevalske programske opreme iz študije ni vključilo organov pregona v napad z izsiljevalsko programsko opremo.

- Vrzeli pri odkrivanju – le tretjino preučenih kršitev je odkrila varnostna ekipa organizacije, medtem ko jih je 27 % razkril napadalec. Razkrite kršitve varstva podatkov, ki jih je razkril napadalec, so v povprečju stale skoraj 1 milijon dolarjev več v primerjavi s proučevanimi organizacijami, ki so kršitev odkrile same.

“Čas je nova valuta v kibernetski varnosti tako za branilce kot za napadalce. Kot kaže poročilo, lahko zgodnje odkrivanje in hiter odziv znatno zmanjšata posledice kršitve,” je dejal Chris McCurdy, generalni direktor svetovnih varnostnih storitev IBM.

Varnostne ekipe se morajo osredotočiti na to, kje so nasprotniki najuspešnejši, in se osredotočiti na to, da jih ustavijo, preden dosežejo svoje cilje.

Naložbe v pristope za odkrivanje groženj in odzivanje nanje, ki pospešujejo hitrost in učinkovitost branilcev – kot sta umetna inteligenca in avtomatizacija -, so ključnega pomena za spremembo tega ravnovesja.«

Vsaka sekunda stane

Po podatkih poročila 2023 so preučevane organizacije, ki v celoti uporabljajo varnostno umetno inteligenco in avtomatizacijo, v primerjavi z organizacijami, ki teh tehnologij ne uporabljajo, v povprečju zabeležile 108 dni krajši življenjski cikel kršitev – in imele bistveno nižje stroške incidentov.

Pravzaprav so preučevane organizacije, ki so v celoti uvedle varnostno umetno inteligenco in avtomatizacijo, v povprečju zabeležile skoraj 1,8 milijona dolarjev nižje stroške kršitev podatkov kot organizacije, ki teh tehnologij niso uvedle, kar je največji prihranek stroškov, ugotovljen v poročilu.

Hkrati so nasprotniki skrajšali povprečni čas za izvedbo napada z izsiljevalsko programsko opremo. Ker skoraj 40 % preučevanih organizacij še ni uvedlo varnostne umetne inteligence in avtomatizacije, imajo organizacije še vedno veliko priložnosti za povečanje hitrosti odkrivanja in odzivanja.

Koda popusta za izsiljevalsko programsko opremo

Nekatere preučevane organizacije se še vedno bojijo vključiti organe pregona med napadom z izsiljevalsko programsko opremo zaradi prepričanja, da bo to le zapletlo položaj. Letos je IBM-ovo poročilo prvič podrobneje preučilo to vprašanje in našlo dokaze o nasprotnem.

V sodelujočih organizacijah, ki niso vključile organov pregona, je bil življenjski cikel kršitve v povprečju 33 dni daljši kot v organizacijah, ki so vključile organe pregona – in ta molk je imel svojo ceno.

Preučevane žrtve izsiljevalske programske opreme, ki niso vključile organov pregona, so v povprečju plačale 470 000 USD več stroškov kršitve kot tiste, ki so to storile.

Varnostne ekipe redko same odkrijejo vdore

Pri odkrivanju groženj in odzivanju nanje je bil dosežen določen napredek. Glede na IBM-ov indeks 2023 Threat Intelligence Index so obrambne službe lani uspele zaustaviti večji delež napadov z izsiljevalsko programsko opremo.

Vendar pa nasprotniki še vedno najdejo načine, kako se izmuzniti skozi razpoke obrambe. Poročilo je pokazalo, da so samo eno od treh proučevanih kršitev odkrile varnostne ekipe ali orodja organizacije, 27 % takih kršitev je razkril napadalec, 40 % pa jih je razkrila nevtralna tretja stran, kot so organi pregona.

Organizacije, ki so same odkrile kršitev, so imele za skoraj milijon dolarjev nižje stroške kršitve kot organizacije, ki jih je razkril napadalec (5,23 milijona dolarjev proti 4,3 milijona dolarjev).

Razkritje kršitve s strani napadalca je imelo tudi skoraj 80 dni daljši življenjski cikel (320 proti 241) v primerjavi s tistimi, ki so kršitev odkrile interno. Pomembni prihranki pri stroških in času, ki jih prinaša zgodnje odkrivanje, kažejo, da se vlaganje v te strategije dolgoročno izplača.

IBM-ovo poročilo za leto 2023 vsebuje še naslednje ugotovitve:

Skoraj 40 % preučenih kršitev varnosti podatkov je povzročilo izgubo podatkov v več okoljih, vključno z javnim oblakom, zasebnim oblakom in lokalnim okoljem, kar kaže, da so napadalci lahko ogrozili več okolij in se izognili odkritju.

Preučevane kršitve varstva podatkov, ki so vplivale na več okolij, so povzročile tudi višje stroške kršitve (v povprečju 4,75 milijona USD).

Stroški kršitev v zdravstvu še naprej naraščajo – povprečni stroški preučevanih kršitev v zdravstvu so leta 2023 dosegli skoraj 11 milijonov dolarjev, kar je 53-odstotno povečanje cene od leta 2020.

Po podatkih poročila X-Force Threat Intelligence Report 2023 so kibernetski kriminalci začeli omogočati, da so ukradeni podatki bolj dostopni žrtvam na nižji stopnji.

Z zdravstvenimi kartotekami kot vzvodom akterji groženj krepijo pritisk na organizacije, ki so bile izpostavljene vdoru, da plačajo odkupnino.

Dejansko so bili v vseh proučevanih panogah podatki, ki omogočajo osebno identifikacijo strank, najpogosteje kršena vrsta zapisa in najdražja.

Prednost DevSecOps – Preučevane organizacije v vseh panogah z visoko stopnjo DevSecOps so imele globalne povprečne stroške kršitve varnosti podatkov za skoraj 1,7 milijona dolarjev nižje, kot preučevane organizacije z nizko stopnjo uporabe pristopa DevSecOps ali brez nje.

Stroški vdora v kritično infrastrukturo presegajo 5 milijonov dolarjev – v proučevanih organizacijah s področja kritične infrastrukture so se povprečni stroški vdora v primerjavi z lanskim letom povečali za 4,5 % – s 4,82 milijona dolarjev na 5,04 milijona dolarjev, kar je 590 tisoč dolarjev več od svetovnega povprečja.

VIR: www.ibm.com