Razkrivanje resnične kibernetske krajine danes: ugotovitve, grožnje in moč umetne inteligence v Microsoftovem poročilu o digitalni obrambi 2023

Vsako leto Microsoft objavi Microsoftovo poročilo o digitalni obrambi – obsežno preučevanje globalne grožnje in največjih trendov v kibernetski varnosti. Kibernetske grožnje nenehno naraščajo v prefinjenosti, hitrosti in obsegu ter ogrožajo vse večje število storitev, naprav in uporabnikov.

Verjamemo, da lahko umetna inteligenca pomaga izenačiti igro, vendar morajo varnostne ekipe imeti vse ugotovitve in vire, potrebne za uporabo celotnega obljubljenega potenciala te tehnologije.

Microsoftovo poročilo o digitalni obrambi za leto 2023 temelji na ugotovitvah, pridobljenih iz 65 trilijonov dnevnih signalov, ki jih sintetizira več kot 10.000 strokovnjakov za varnost in obveščevalnih groženj v več kot 135 milijonih upravljanih naprav in več kot 15.000 varnostnih partnerjev.

Microsoft je s pomočjo teh podatkov v letu 2023 sledil več kot 300 grožnjam in blokiral več kot 4.000 napadov na identiteto na sekundo.

Tukaj je deset (10) ključnih spoznanj:

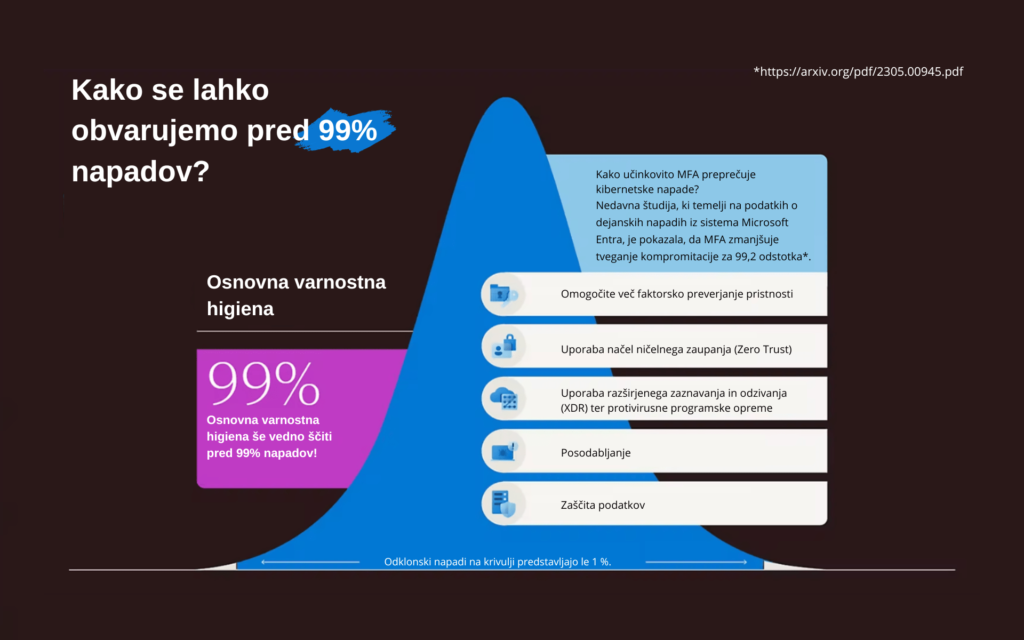

1.) Osnovna varnostna higiena še vedno ščiti pred 99 % napadi: Čeprav kibernapadi nenehno naraščajo v kompleksnosti, jih večino lahko preprečimo z uporabo nekaj temeljnih varnostnih praks. Med te spadajo omogočanje večfaktorske avtentikacije (MFA), uporaba načel ničelnega zaupanja, razširjenega odkrivanja in odziva (XDR) in protivirusnih programov, redno posodabljanje naprav in programske opreme ter ukrepi za zaščito občutljivih podatkov.

Varnostne ekipe lahko izkoristijo hiperobsežno uporabo rešitev v oblaku za lažjo implementacijo, bodisi z omogočanjem teh ukrepov privzeto ali z abstrahiranjem potrebe po njihovi implementaciji s strani strank.

2.) Napadi z ransomwareom, ki jih izvajajo ljudje, naraščajo: Po Microsoftovi telemetriji so se napadi z ransomwareom, ki jih izvajajo ljudje, povečali za več kot 200 % od septembra 2022. Med 123 podružnicami storitve ransomware-as-a-service (RaaS), ki jih Microsoft spremlja, je 60 % napadov uporabljalo oddaljeno šifriranje, 70 % pa je bilo usmerjenih proti organizacijam z manj kot 500 zaposlenimi.

Obstaja pet temeljnih načel, ki jih mora vsaka organizacija implementirati za obrambo pred ransomwareom na področju identitete, podatkov in končnih točk. To vključuje izkoriščanje sodobne avtentikacije z odpori proti ribarjenju, uporabo najmanjšega privilegiranega dostopa za celotno tehnološko infrastrukturo, ustvarjanje okolij brez groženj in tveganj, implementacijo upravljanja položaja za skladnost in zdravje naprav, storitev in sredstev ter uporabo samodejnega varnostnega kopiranja in sinhronizacije datotek za uporabniške in poslovno-kritične podatke.

3.) Napadi na podlagi gesel so se povečali za 10-krat: Podatki Microsoft Entra so razkrili več kot desetkratno povečanje poskusov napadov na gesla od aprila 2022 do aprila 2023. Eden glavnih razlogov za razširjenost teh napadov je nizka varnostna postavitev.

Veliko organizacij ni omogočilo MFA za svoje uporabnike, kar jih pusti ranljive za ribarjenje, napade s polnjenjem poverilnic in napade z grobo silo. Varnostne ekipe se lahko zaščitijo pred napadi na gesla z uporabo poverilnic, ki niso podvržene ribarjenju, kot so Windows Hello za posel ali ključi FIDO.

4.) Napadi z izkoriščanjem poslovnih e-poštnih sporočil (BEC) so na najvišji ravni: Microsoftova enota za digitalne zločine je opazovala 156.000 dnevnih poskusov napadov BEC od aprila 2022 do aprila 2023. Ti napadi postajajo bolj prefinjeni in dražji, saj napadalci v svojih grožnjah prilagajajo tehnike socialnega inženiringa in uporabo najsodobnejše tehnologije.

Verjamemo, da bi povečano deljenje obveščevalnih informacij med zasebnim in javnim sektorjem lahko obrzdalo to tendenco s hitrejšim in bolj učinkovitim kolektivnim odzivom. Microsoftova enota za digitalne zločine je zavzela proaktivni pristop z aktivnim sledenjem in nadzorom 14 spletnih mest za DDoS napade, vključno z enim v temnem spletu, kot del zavezanosti k identifikaciji potencialnih kibernetskih groženj in ostajanju koraka pred kriminalci.

5.) Državni akterji so razširili svoje globalne cilje: Državni akterji vse bolj ciljajo na kritično infrastrukturo, izobraževanje in organizacije za oblikovanje politik kot del širše operacije zbiranja informacij. Ta trend je v skladu s geopolitičnimi cilji in cilji vohunjenja mnogih skupin.

Za odkrivanje možnih vdorov, povezanih z vohunjenjem, bi morale organizacije nenehno spremljati sumljive ali neavtorizirane spremembe poštnih predalov in dovoljenj.

Kot del našega prizadevanja za boljše sledenje skupinam državnih akterjev, je Microsoft lansiral novo taksonomijo imenovanja groženj.

Ta taksonomija bo strankam in varnostnim raziskovalcem prinesla boljšo preglednost z bolj organiziranim in enostavno uporabljivim referenčnim sistemom za grožnje.

6.) Državni akterji združujejo operacije vpliva in kibernetske napade: V nadaljevanju novic o državnih akterjih, skupine groženj vse pogosteje uporabljajo operacije vpliva skupaj s kibernetskimi operacijami za širjenje priljubljenih propagandnih pripovedi, spodbujanje socialnih napetosti ter povečanje dvoma in zmede.

Te operacije se pogosto izvajajo v okviru oboroženih konfliktov in nacionalnih volitev. Na primer, ruski državni akterji so razširili svoj obseg delovanja v letu 2023, da bi se raztegnili onkraj Ukrajine in ciljali na zaveznike Kijeva, predvsem člane NATO.

Poleg tega, čeprav so bili AI-generirani profilni portreti dolgo prisotni v operacijah vpliva, ki jih podpirajo države, pričakujemo povečano uporabo bolj naprednih orodij za ustvarjanje opaznega multimedijskega gradiva.

7.) Naprave IoT/OT so ogrožene: Naprave je izjemno težko braniti, kar jih naredi privlačne za nasprotnike. Danes 25 % naprav OT v omrežjih strank uporablja nepodprte operacijske sisteme, kar jih naredi bolj dovzetne za kibernetske napade zaradi pomanjkanja bistvenih posodobitev in zaščite pred razvijajočimi se kibernetskimi grožnjami.

Poleg tega, od 78 % naprav IoT z znanimi ranljivostmi na omrežjih strank, jih 46 % ni mogoče popraviti. Varnostne ekipe morajo implementirati robustne sisteme za upravljanje popravkov naprav OT, če želijo zavarovati to kritično ranljivost. Tudi nadzor omrežja v okoljih OT je učinkovita strategija za zaznavanje zlonamernih dejavnosti.

8.) AI in veliki jezikovni modeli (LLM) imajo potencial za preoblikovanje kibernetske varnosti: AI lahko izboljša kibernetsko varnost z avtomatizacijo in nadgradnjo nalog v kibernetski varnosti, kar omogoča obrambnim ekipam, da odkrijejo skrite vzorce in vedenje.

Na primer, LLM-je se lahko uporabi za obveščanje o kibernetskih grožnjah, odzivanje in obnovitev, spremljanje in zaznavanje, testiranje in validacijo, izobraževanje ter varnost, upravljanje tveganj in skladnosti.

Microsoft je raziskoval uporabo LLM-jev za razvoj inteligentnih poročil, obveščanje chatbotov za podporo razvijalcem, vzpostavitev naravnega jezikovnega vmesnika z varnostnimi podatki in nadgradnjo varnosti oblaka za podatkovne centre.

9.) Microsoftov AI Red Team interdisciplinarnih strokovnjakov pomaga graditi prihodnost varnejše umetne inteligence AI z emuliranjem taktik, tehnik in postopkov resničnih nasprotnikov.

To nam omogoča prepoznavanje tveganj, odkrivanje slepih kotov, preverjanje predpostavk in izboljšanje splošne varnosti sistemov AI.

10.) Javno-zasebno sodelovanje je ključno: Ker postajajo akterji groženj vedno bolj vešči in kibernetske grožnje napredujejo, bo javno-zasebno sodelovanje ključno za izboljšanje skupnega znanja, povečanje odpornosti in obveščanje o smernicah za omilitev po celotnem varnostnem ekosistemu.

Letos so Microsoft, Fortra LLC in Health-ISAC sodelovali pri zmanjšanju kibernetske infrastrukture za nezakonito uporabo programa Cobalt Strike za 50 % v Združenih državah.

Še en primer sodelovanja v resničnem življenju je globalni Kibernetski atlas – raznolika skupnost z več kot 40 zasebnimi in javnimi sektorskimi člani, ki si prizadeva centralizirati deljenje znanja, sodelovanje in raziskovanje o kibernetskih zločinih.

Njihov cilj je motiti kibernetske kriminalce z zagotavljanjem obveščevalnih podatkov, ki olajšujejo ukrepanje organov pregona zakona in zasebnega sektorja, kar vodi v aretacije in razgradnjo kriminalnih infrastruktur.

Za več informacij o najnovejših globalnih trendih kibernetskih groženj in napredkih v kibernetski varnosti si lahko prenesete Microsoftovo poročilo o digitalni obrambi 2023 in si ogledate Microsoft Security Insider.

Vir: članek je bil v celoti povzet in preveden iz angleščine v slovenščino. Original članek najdete tukaj.