Po najnovejšem poročilu Browser Security Report 2025 vodje informacijske varnosti ugotavljajo, da se večina tveganj, povezanih z identitetami, SaaS aplikacijami in umetno inteligenco, združuje v enem samem okolju – uporabniškem brskalniku.

Kljub temu tradicionalna varnostna orodja, kot so DLP, EDR in SSE, še vedno delujejo »eno plast prenizko«.

Ne gre več zgolj za varnostno slepo pego.

Pred nami je nova, vzporedna površina napada: nenadzorovane razširitve, ki delujejo kot »vgradne dobavne verige«, dostop do GenAI orodij prek osebnih računov, lepljenje občutljivih podatkov v vnosna polja umetne inteligence ter seje, ki popolnoma obidejo SSO.

Ta članek povzema ključne ugotovitve poročila in razkriva, kako se nadzor nad varnostjo podjetij premika iz sistemske infrastrukture neposredno v brskalnik uporabnika.

GenAI – nova pot za odtekanje podatkov

Vzpon umetne inteligence v poslovnih procesih je odprl ogromno vrzel v upravljanju podatkov.

Skoraj polovica zaposlenih danes uporablja orodja umetne inteligence, a večinoma prek osebnih računov, zunaj dosega nadzora IT oddelkov.

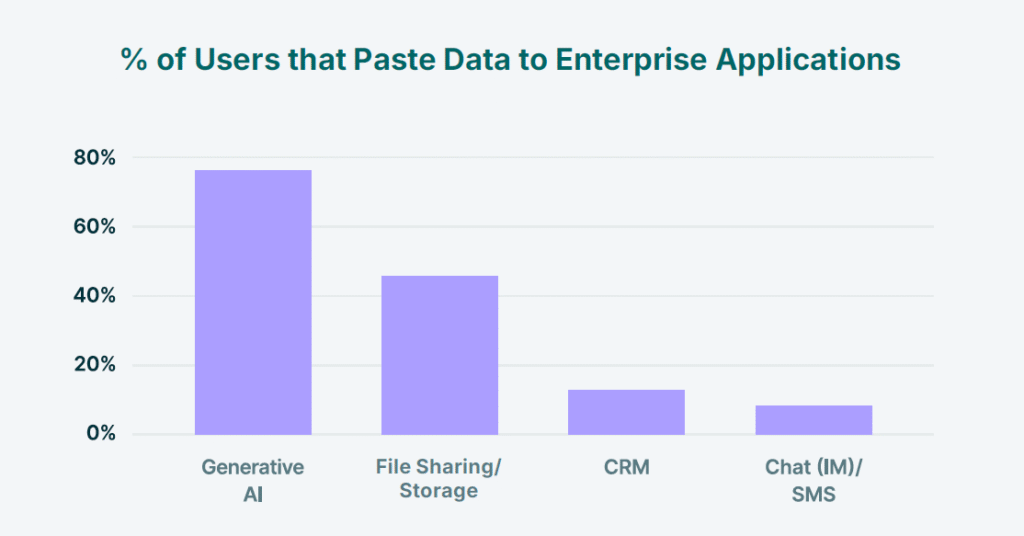

Ključne številke iz poročila:

- 77 % zaposlenih lepi podatke v vnosna polja GenAI orodij,

- 82 % teh dejanj izvira iz osebnih računov,

- 40 % naloženih datotek vsebuje osebne ali plačilne podatke,

- GenAI predstavlja 32 % vsega prenosa podatkov iz poslovnih v osebne račune.

Tradicionalni DLP sistemi niso bili zasnovani za tovrstno tveganje.

Brskalnik je postal glavni kanal za tih prenos podatkov – skozi kopiranje, lepljenje in pogovorna polja, ki jih varnostni sistemi ne spremljajo.

AI brskalniki – nova in nevarna površina napada

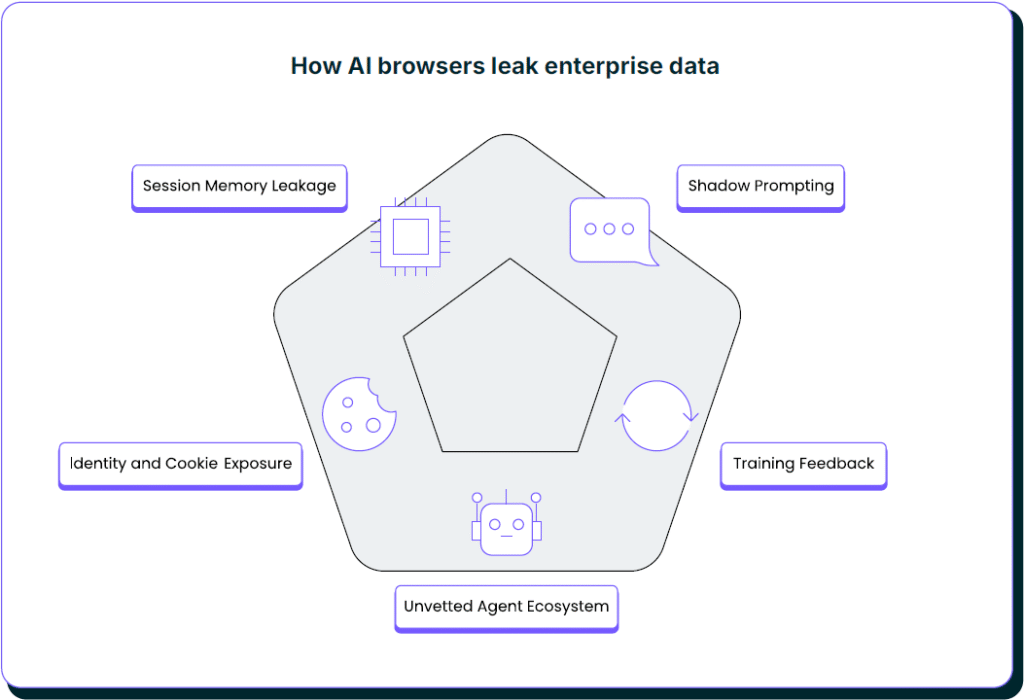

Med novimi grožnjami poročilo izpostavlja pojav t. i. “agentnih AI brskalnikov”, ki združujejo funkcionalnost iskanja, klepeta in brskanja v en sam inteligenten vmesnik.

Brskalniki, kot so OpenAI Atlas, Arc Search ali Perplexity Browser, neposredno vključujejo modele umetne inteligence, ki lahko berejo, povzemajo in razumejo vsebino spletnih strani v realnem času.

Za uporabnika to pomeni učinkovitejše delo in takojšnjo pomoč.

Za podjetja pa to pomeni neviden kanal, prek katerega lahko podatki potujejo izven nadzora – t. i. “vedno prisoten digitalni sopotnik”, ki vidi vse, kar vidi tudi uporabnik.

Glavna tveganja:

- uhajanje podatkov zaradi spomina sej (AI si »zapomni« vsebino strani),

- samodejno pošiljanje vsebine strani tretjim modelom (t. i. auto-prompting),

- deljeni piškotki, ki brišejo mejo med poslovnimi in osebnimi identitetami.

Ker AI brskalniki delujejo izven okvirov podjetniške politike, obidejo tradicionalne mehanizme DLP, SSE in EDR – ustvarjajo datotečno nevidne poti za odtekanje podatkov.

Brskalniške razširitve – najpogostejša in najmanj nadzorovana dobavna veriga

Kar 99 % uporabnikov v podjetjih ima nameščeno vsaj eno razširitev, več kot polovica pa jim podeljuje visoka ali kritična dovoljenja.

Veliko teh razširitev je sideloadanih, brez preverjanja, posodobitev ali odgovornega založnika.

Telemetrija poročila razkriva:

- 26 % razširitev je ročno nameščenih (sideloaded),

- 54 % jih je objavljenih prek osebnih Gmail računov,

- 51 % razširitev ni bilo posodobljenih že več kot leto dni,

- 6 % AI-povezanih razširitev je bilo ocenjenih kot zlonamernih.

To ni več vprašanje produktivnosti – gre za neobvladovano dobavno verigo programske opreme, nameščeno v vsakem končnem sistemu.

Upravljanje identitet se konča pri IdP-ju. Tveganja se začnejo v brskalniku.

Poročilo ugotavlja, da se več kot dve tretjini prijav v aplikacije izvede izven SSO, skoraj polovica pa uporablja osebne prijavne podatke.

Posledično varnostne ekipe nimajo vpogleda, kdo dostopa do katerih podatkov in iz kje.

Podatki:

- 68 % prijav v poslovne aplikacije poteka brez SSO,

- 43 % uporabnikov uporablja osebne račune,

- 26 % uporabnikov ponovno uporablja gesla na več računih,

- 8 % brskalniških razširitev dostopa do piškotkov ali identitet uporabnikov.

Primeri napadov, kot je bil Scattered Spider, so dokazali: tarča niso več gesla, temveč sejni žetoni v brskalniku.

SaaS in klepetalna orodja tiho odnašajo občutljive podatke

Delovni procesi, ki so prej vključevali prenos datotek, se danes dogajajo neposredno v brskalniku – prek kopiranja, lepljenja, AI pozivov in vtičnikov.

Večina tega dogajanja se odvija znotraj seje brskalnika, ne v aplikaciji sami.

Ugotovitve:

- 62 % prilepljenih podatkov v klepetalnih aplikacijah vsebuje osebne ali plačilne podatke,

- 87 % teh prenosov poteka prek neposlovnih računov,

- uporabniki v povprečju dnevno v neposlovna orodja vnesejo 4 občutljive podatke.

Incidenti, kot je bil Rippling/Deel vdor, so pokazali, da za tovrstne vdore niso potrebni ne malware ne phishing – dovolj so nevarne seje v brskalniku.

Tradicionalna orodja niso zgrajena za to raven

EDR vidi procese. SSE vidi omrežni promet. DLP pregleda datoteke.

Nobeno od teh orodij pa ne spremlja, kaj se dogaja znotraj brskalniške seje – kateri zavihek SaaS je odprt, kateri podatki se lepijo, ali katera razširitev v ozadju izvaja skripte.

Varnostne ekipe ostajajo slepe za:

- senčno uporabo umetne inteligence in vnos podatkov v pozive,

- aktivnost in spremembe kode razširitev,

- prehajanje med osebnimi in poslovnimi računi,

- krajo sejnih žetonov in piškotkov.

Zato je jasno: zaščita brskalnika zahteva povsem nov pristop.

Nadzor na ravni seje – naslednja fronta varnosti

Da bi organizacije ponovno pridobile nadzor, morajo vzpostaviti vidnost in zaščito neposredno v brskalniku – na ravni seje, brez poseganja v uporabniško izkušnjo.

To vključuje:

- spremljanje kopiranja, lepljenja in nalaganja datotek prek aplikacij,

- zaznavanje nenadzorovanih AI orodij in razširitev,

- uveljavljanje SSO in izolacijo sej na vseh ravneh,

- uporabo DLP načel tudi za interakcije brez datotek.

Sodobne platforme za zaščito brskalnika omogočajo te funkcionalnosti brez zamenjave brskalnika, kar varnostnim ekipam vrača nadzor, kjer je to danes najbolj potrebno – v seji uporabnika.

Zaključek: brskalnik je postal osrednja točka tveganj

Poročilo Browser Security Report 2025 jasno kaže, da se je brskalnik tiho preobrazil v najbolj kritično in hkrati najbolj ranljivo točko poslovnega okolja.

Na milijonih analiziranih sej so raziskovalci prepoznali, kje tradicionalni nadzor odpove – in kje se danes začnejo sodobni vdori.

Podjetja, ki želijo ohraniti varnost svojih podatkov, morajo to spoznanje prenesti v prakso:

kibernetska zaščita se ne začne več na robu omrežja, ampak tam, kjer se dela –> v brskalniku.

Članek je neposredni prevod originalnega zapisa, ki povzema poročilo za leto 2025 in ga lahko najdete objavljenega na spletni platformi thehackernews. Poročilo je zasnovalo in oblikovalo podjetje Layer X Security, ki ponuja enotno platformo za varovanje v brskalniku.