CRA prihaja. Ampak kaj to dejansko pomeni za podjetja?

Če bi sodili po aktualnih razpravah na ravni EU, kot jih je nedavno na Cipru soustvarjal tudi URSIV, se ena stvar jasno kaže: kibernetska varnost ni več “IT tema”. Postaja poslovna odgovornost. In tukaj v igro vstopa Cyber Resilience Act (CRA). Od regulative do realnosti: premik, ki se že dogaja Dolgo časa so bile evropske […]

Kaj mora menedžer danes razumeti o kibernetski varnosti

Zakaj je kibernetska varnost postala vprašanje vodenja Razdalja med slabim vodstvom in kibernetskim incidentom je danes krajša, kot si večina menedžerjev predstavlja. Ne zato, ker bi bili napadalci nujno bolj iznajdljivi kot nekoč, temveč zato, ker je digitalno poslovanje postalo izjemno kompleksno. Podjetja danes delujejo v okolju, kjer so poslovni procesi, komunikacija, podatki in infrastruktura […]

Stanje kibernetske varnosti 2026: vrzel med grožnjami in pripravljenostjo organizacij

Zakaj se vrzel med grožnjami in pripravljenostjo organizacij povečuje? “Napadalci delujejo s hitrostjo stroja. Branilci so še vedno na sestankih.” Kibernetska varnost je vstopila v obdobje, kjer čas ni več zgolj operativni parameter, postal je strateška prednost ali slabost. Napadalci danes uporabljajo avtomatizirane napadalne verige, orkestrirane botnete, generativno umetno inteligenco in samodejno prilagajanje kampanj v […]

AI agenti: nova bližnjica mimo varnostnih pravil

Kako so organizacijski AI agenti tiho razširili svoj dostop in zakaj to postaja resno varnostno tveganje Še ne dolgo nazaj, govorimo morda le o zadnjem letu dni, so bili AI agenti razmeroma nenevarni.Pisali so kratke odseke kode, odgovarjali na vprašanja in posameznikom pomagali delati nekoliko hitreje. V tem kratkem času pa so organizacije postale ambiciozne […]

Kibernetska varnost in umetna inteligenca: kako izkoristiti potencial in hkrati obvladovati tveganja

Med obljubami, realnostjo in odgovornostjo Umetna inteligenca danes vstopa v organizacije hitreje, kot jo te zmorejo razumeti, upravljati in varovati. Varnostni oddelki in vodstva so postavljeni pred paradoks: AI obljublja večjo produktivnost, hitrejše odločanje in avtomatizacijo kompleksnih nalog, hkrati pa odpira povsem nove razrede tveganj, na katera večina organizacij ni pripravljena. Tako kot pri mnogih […]

Kaj pomeni konec podpore za Windows 10 – praktični vodič za podjetja

Kaj naj podjetje naredi po izteku podpore za Windows 10? Celovit vodnik po možnostih, stroških in odločitvah 14. oktober 2025 predstavlja uraden konec podpore za Windows 10. To pomeni, da Microsoft ne nudi več varnostnih posodobitev, popravkov napak in tehnične pomoči za ta operacijski sistem. V številnih podjetjih pa so še vedno v uporabi naprave […]

GLOBALNI INDEKS KIBERNETSKE VARNOSTI 2025 Kje stoji Slovenija, kdo vodi svet in kaj to pomeni za naša podjetja?

Uvod: svet, ki se digitalizira hitreje kot se brani Globalni Nacionalni indeks kibernetske varnosti (NCSI) 2025 je eden najobsežnejših globalnih kazalnikov digitalne odpornosti. Ocenjuje 122 držav glede na njihovo sposobnost preprečevanja, zaznavanja in upravljanja kibernetskih incidentov. Meri 12 ključnih področij, od zakonodaje in kriznega odziva do zaščite kritične infrastrukture in boja proti kibernetskemu kriminalu. To […]

Active Directory pod udarom: zakaj kritična infrastruktura nujno potrebuje močnejšo zaščito

Active Directory (AD) ostaja avtentikacijska hrbtenica več kot 90 % podjetij s seznama Fortune 1000. Njegova pomembnost je z rastjo hibridnih in oblačnih okolij še narasla, obenem pa je postala tudi njegova kompleksnost večja. Vsaka aplikacija, uporabnik in naprava se opira na AD za avtentikacijo in avtorizacijo, zato je za napadalce najvrednejša tarča. Če jim […]

Poročilo o varnosti v brskalniku 2025: naslednja fronta kibernetskih groženj

Po najnovejšem poročilu Browser Security Report 2025 vodje informacijske varnosti ugotavljajo, da se večina tveganj, povezanih z identitetami, SaaS aplikacijami in umetno inteligenco, združuje v enem samem okolju – uporabniškem brskalniku. Kljub temu tradicionalna varnostna orodja, kot so DLP, EDR in SSE, še vedno delujejo »eno plast prenizko«. Ne gre več zgolj za varnostno slepo […]

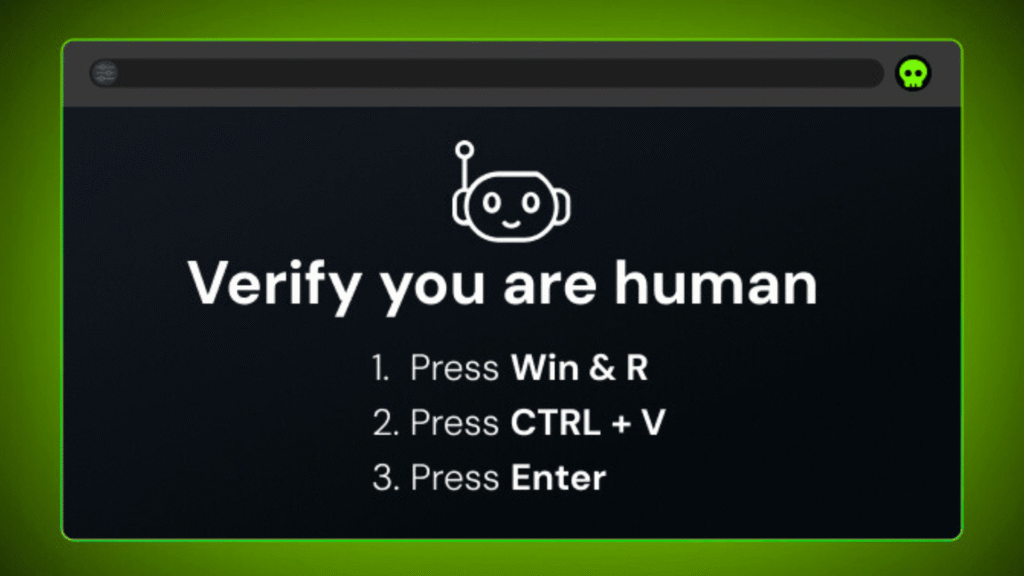

Fake CAPTCHA: zakaj se širijo “copy/paste” napadi in kako jih zaustaviti

Napadi, pri katerih uporabnik sam – nevede – izvede zlonamerno kodo na svojem računalniku, postajajo ena najhitreje rastočih oblik kibernetskih vdorov. Tovrstni napadi se pogosto pojavljajo pod imeni ClickFix, FileFix ali fake CAPTCHA, skupno pa jim je, da uporabnika prepričajo, naj v svojem brskalniku “nekaj popravi”, “reši težavo” ali “potrdi delovanje strani”. Navzven delujejo kot […]