Kibernetsko varnostna orodja sama po sebi niso dovolj

61 % vodij kibernetske varnosti je v zadnjem letu doživelo varnostni incident zaradi napačno nastavljenih ali neučinkovitih varnostnih kontrol. In to kljub dejstvu, da imajo v povprečju nameščenih 43 različnih varnostnih orodij. To nas pripelje do pomembne ugotovitve: težava ni v količini naložb v varnost, temveč v tem, kako so ta orodja dejansko nastavljena in […]

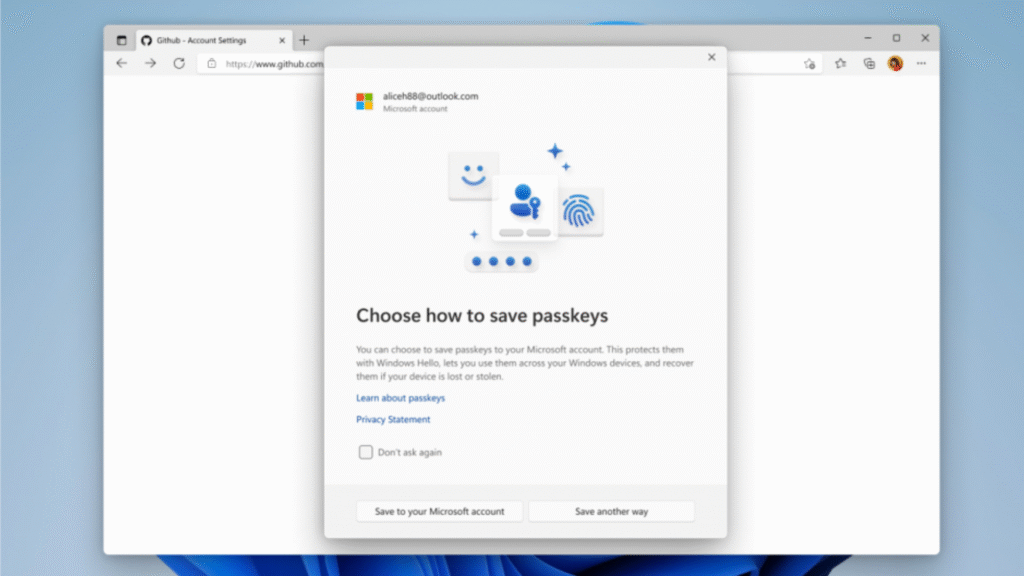

Microsoft ukinja gesla: Novi uporabniški računi zdaj privzeto uporabljajo passkeys

Microsoft je naredil pomemben, a dolgo pričakovan premik na področju digitalne varnosti. Z majem 2025 vsi novi uporabniški računi avtomatsko uporabljajo t. i. passkeys – način prijave brez gesla, ki združuje varnost, enostavnost in hitro uporabo. Uporabniki se tako odslej prijavljajo brez gesel, kar ne pomeni le manj frustracij, ampak predvsem večjo odpornost proti phishing […]

MSP podjetja in kibernetska varnost: Ko lahko napad pomeni konec poslovanja

Skoraj vsako peto MSP podjetje bi po uspešnem kibernetskem napadu zaprlo svoja vrata.

SOC Rešitve: Lastni SOC, hibridni pristop ali popolnoma zunanja storitev?

SOC – Srce Kibernetske Obrambe Varnostno operativni center (SOC) predstavlja osrednje vozlišče kibernetske varnosti podjetja. Tu se grožnje zaznajo, analizirajo in nanje ustrezno odreagira – v realnem času, kar zagotavlja varnost poslovanja. Toda ključna odločitev je, kako vzpostaviti SOC, saj ena rešitev ne ustreza vsem podjetjem. Na voljo so tri glavne možnosti:↳ Vzpostavitev internega SOC […]

Kako zagotoviti celovito kibernetsko varnost? Ključne smernice in akcijski načrt za podjetja

Kibernetska varnost ni izbira, ampak nuja V svetu, kjer kibernetski napadi niso vprašanje “če”, ampak “kdaj”, je ključno, da podjetja razumejo, kako se ustrezno zaščititi. Priročnik kibernetske varnosti, ki ga je izdal Urad Vlade RS za informacijsko varnost (URSIV), prinaša konkretne napotke za vzpostavitev varnostne strategije in zmanjšanje tveganj. Ker ima priročnik kar 188 strani, […]

Razlike med IT in OT kibernetsko varnostjo: Kaj morate vedeti?

V dobi digitalne prepletenosti in globalne povezanosti organizacije postajajo vse bolj izpostavljene kibernetskim grožnjam, ki presegajo tradicionalno IT infrastrukturo.

Kako bo agentna umetna inteligenca postala orožje za napade s socialnim inženiringom

Socialni inženiring je že leta najpogostejša metoda, ki jo kibernetski napadalci uporabljajo za vdor v organizacije. Z napredkom umetne inteligence (UI) pa ti napadi postajajo vse bolj sofisticirani, avtomatizirani in prepričljivi. V zadnjem času smo priča razvoju t. i. agentne UI, ki lahko deluje avtonomno in izvaja kompleksne naloge brez človeškega posredovanja. To pomeni, da […]

7 najboljših projektov kibernetske varnosti za leto 2025

Novo leto prinaša tako nove kot tudi vztrajne izzive na področju kibernetske varnosti. Ti ključni projekti bi morali biti na vrhu seznama prednostnih nalog vsakega CISO-ja v letu 2025.

Družbeni inženiring v letu 2025: Kako umetna inteligenca krepi prevaro

V digitalni dobi, kjer tehnologija napreduje z neverjetno hitrostjo, se tudi taktike kibernetskih napadalcev razvijajo. Ena izmed najpomembnejših sprememb, ki jih opažamo, je uporaba umetne inteligence (UI) za izboljšanje družbenega inženiringa – manipulativnih tehnik, s katerimi napadalci izkoriščajo človeško naravo za pridobitev nepooblaščenega dostopa do informacij ali sistemov. Kaj je družbeni inženiring? Družbeni inženiring je […]

Zero Trust: Popoln vodnik za zaščito vašega podjetja

V današnjem digitalnem svetu, kjer prevladujejo podatki, hibridno delo in vse bolj sofisticirani kibernetski napadi, tradicionalni varnostni pristopi preprosto ne zadostujejo več. Organizacije se soočajo z rastočim obsegom groženj, medtem ko podatki, naprave in aplikacije zapuščajo varne obrise lokalnih omrežij. Rešitev? Zero Trust. Microsoft je pripravil celovit vodič za implementacijo Zero Trust, ki organizacijam ponuja […]